Trong khi người dùng phổ thông không chịu ảnh hưởng quá nhiều về hiệu năng sau khi cập nhật hệ điều hành lên phiên bản mới nhất, thì những nỗi lo về hiệu năng của máy bị ảnh hưởng rõ rệt vẫn còn tồn tại với chủ sở hữu của các server lớn, cũng như những nhà cung cấp dịch vụ đám mây như Google hay Amazon. May mắn thay, mới đây Google đã chính thức công bố về phương án vá lỗ hổng mà không gây ảnh hưởng quá nhiều đến với hiệu năng của máy.

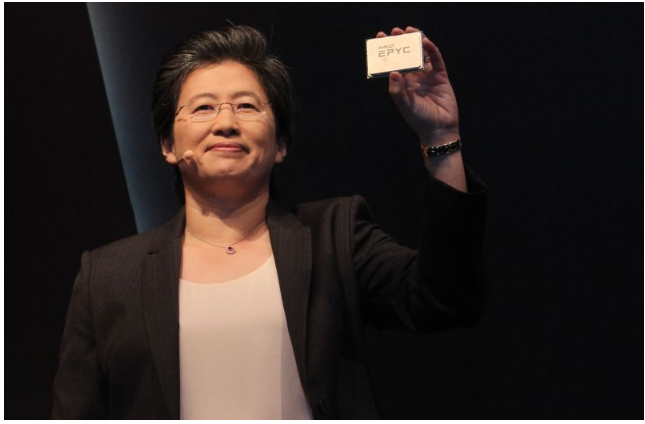

Sau những tin xấu liên quan đến vụ việc phát hiện hai lỗ hổng bảo mật nghiêm trọng ảnh hưởng đến hầu hết tất cả mọi loại CPU mang tên Spectre và Meltdown, mới đây các hãng sản xuất CPU mới bắt đầu có thể "thở phào nhẹ nhõm" trước một thông tin tốt do Google công bố. Đó là việc Google đã tìm ra cách để xử lý lỗ hổng bảo mật Meltdown và Spectre thông qua việc vá lỗi trên chính cấp độ của chip, mà không làm cho hiệu năng của CPU giảm đi đáng kể. Thông tin chi tiết về phương pháp này, với tên gọi Retpoline, đã được Google đăng tải, với hy vọng các hãng sản xuất chip cũng như những nhà cung cấp dịch vụ đám mây khác trên thị trường có thể làm theo.

"Đã có những nhận định rằng việc sử dụng phương pháp KPTI (Kernel Page Table Isolation) để khắc phục lỗ hổng bảo mật sẽ dẫn đến tình trạng hiệu năng của máy bị giảm nghiêm trọng. Mức độ nghiêm trọng phụ thuộc vào từng hệ thống khác nhau, cũng như phụ thuộc vào tần số gọi tới hệ thống của ứng dụng. Tuy nhiên với phương pháp vá lỗi mới này, hầu hết các tác vụ của chúng tôi - bao gồm cả nền tảng ứng dụng đám mây - đều không gặp phải ảnh hưởng đáng kể đến hiệu năng."

Đây có thể coi là tin tốt đối với các hãng sản xuất chip nói chung, cũng như các nhà cung cấp dịch vụ đám mây nói riêng. Bởi lẽ, theo như những nhận định ban đầu, thì đối tượng phải chịu ảnh hưởng nặng nề nhất từ bản cập nhật hệ điều hành để vá lỗ hổng chính là chủ các dịch vụ đám mây.

"Đương nhiên, chúng tôi vẫn khuyến cáo các bạn kiểm tra và thử nghiệm kỹ lưỡng phương pháp này trước khi áp dụng lên trên toàn hệ thống" - phía Google cho biết thêm.

Phương pháp này được dùng để ngăn chặn một trong 3 phương thức mà kẻ gian có thể tấn công dựa trên hai lỗ hổng bảo mật nói trên, và cũng là phương thức khó đối phó nhất. Hai phương thức còn lại là "bounds check bypass" và "rogue data cache load" cũng sẽ sớm được xử lý ở cấp độ ứng dụng và hệ điều hành, và sẽ không có khả năng làm cho hệ thống bị chậm đi.

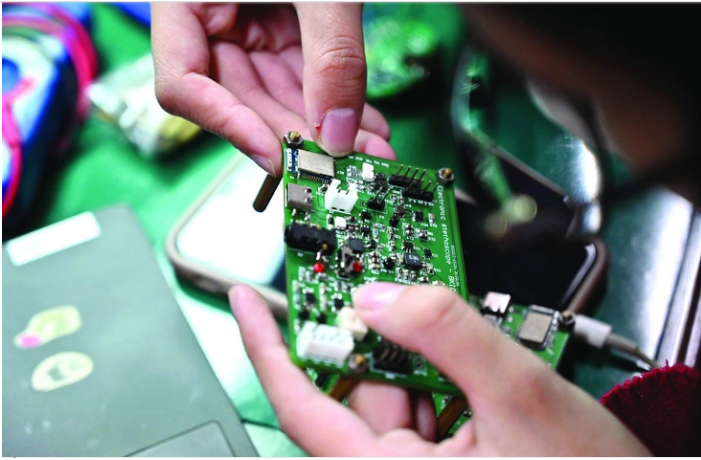

Bạn Có Đam Mê Với Vi Mạch hay Nhúng - Bạn Muốn Trau Dồi Thêm Kĩ Năng

Mong Muốn Có Thêm Cơ Hội Trong Công Việc

Và Trở Thành Một Người Có Giá Trị Hơn

Bạn Chưa Biết Phương Thức Nào Nhanh Chóng Để Đạt Được Chúng

Hãy Để Chúng Tôi Hỗ Trợ Cho Bạn. SEMICON

Hotline: 0972.800.931 - 0938.838.404 (Mr Long)